IoT

IoT(Internet of Things)은 정보 보안에서 중요한 emerging topic 중 하나이다. IoT는 일상적인 기기를 인터넷에 연결하여 스마트 기기로 전환시키는 것을 의미한다.

IoT의 주요 예시

- 스마트 가전: 냉장고, 식기세척기 등

- 스마트 홈: 온도 조절기, 알람 시스템 등

- 스마트 헬스: 피트니스 모니터, 인슐린 펌프 등

- 스마트 교통: 자율주행차 등

- 스마트 엔터테인먼트: 비디오 레코더 등

잠재적 문제점

- 프라이버시 침해: 연결된 기기가 사용자의 민감한 정보를 수집할 가능성이 높음.

- 데이터 통제 상실: 생성된 데이터가 사용자의 통제를 벗어날 가능성.

- 악용 가능성: 기기의 보안 취약점을 이용한 공격.

- 오식별: 잘못된 사용자 정보로 인한 문제 발생 가능성.

- 무단 접근: 기기의 접근이 허가되지 않은 사용자에게 노출될 위험.

IoT는 사용자 경험을 크게 개선할 가능성을 가지고 있지만, 정보 보안 관점에서 새로운 위협을 발생시킬 수도 있다는 점에서 매우 중요한 연구 분야이다.

Smartphones

스마트폰은 IoT의 제어 허브로 사용된다. 스마트폰의 보안은 IoT의 안전성을 보장하는 데 필수적이다.

Kaspersky Labs의 조사에 따르면 스마트폰 보안 위협은 최근 몇 년 사이에 급격히 증가했다. 2013년에는 모바일 기기를 대상으로 한 143,211개의 새로운 악성코드를 확인했지만, 2023년에는 5,704,599개로 폭증했다. 발전하는 분야인만큼 그 안정성도 떨어질 수 밖에 없다.

추가로 안드로이드와 애플의 보안 정책을 비교하면 아래와 같다.

- 안드로이드: 사용자가 설치할 수 있는 소프트웨어에 제한을 두지 않는다. 이는 더 많은 악성코드가 침투할 수 있는 환경을 제공하여 쉬운 공격 대상이 된다.

- 애플: 애플은 앱스토어를 통해서만 앱 설치를 허용하며, 모든 앱은 보안 검토 과정을 거친다. 승인된 앱은 인증 방식을 통해 서명된다.

보안적인 측면만 보면 애플이 훨씬 좋은 것은 사실이다. 그러나 개발자들의 입장에서 보면 이러한 폐쇄적인 운영이 시장 접근성을 많이 낮춰서 안드로이드에 비해 활발한 시장 활성화는 불가능하다. 스마트폰 보안은 사용자가 접근할 수 있는 애플리케이션과 검증된 소프트웨어 사용 여부에 따라 크게 달라질 수 있다.

Economics

사이버 보안 계획은 제한된 자원을 보안 통제에 어떻게 배분할지 결정하는 것을 포함한다.

비즈니스 사례 작성은 투자 정당성을 확보하기 위해 필요하다. 여기에는 다음과 같은 요소가 포함된다.

- 문제나 필요 사항에 대한 설명: 해결해야 할 구체적인 문제 정의.

- 가능한 해결책 목록: 문제를 해결할 수 있는 대안 제시.

- 제약 조건 목록: 해결책을 적용하는 데 방해가 되는 요소 식별.

- 기본 가정 목록: 계획을 세울 때 전제되는 조건.

- 리스크, 비용, 혜택 분석: 각 대안의 위험, 비용, 그리고 예상되는 이익 분석.

- 제안된 투자 요약: 투자 이유와 가치를 요약하여 설명.

이는 보안 투자 결정을 보다 체계적이고 합리적으로 진행하기 위해 필수적이다.

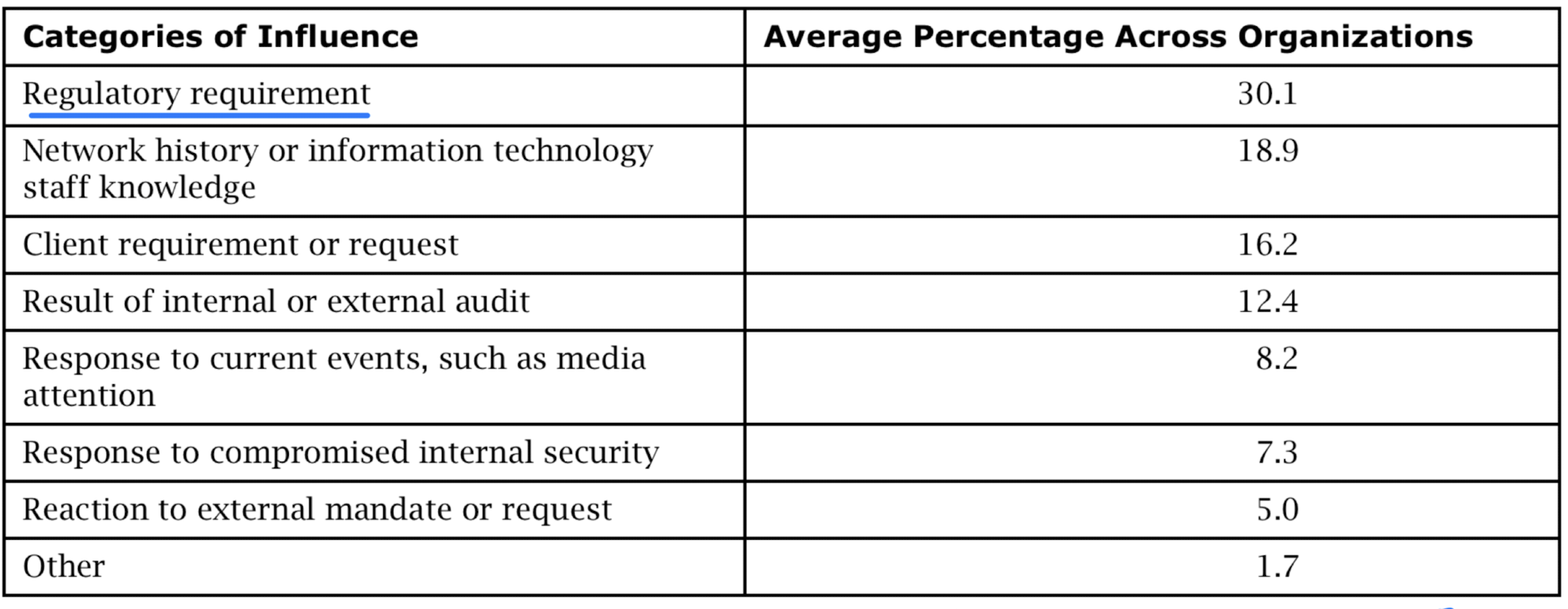

위의 표에서 볼 수 있듯이 기업은 security에 자의적으로 투자하려는 성향이 적다. 따라서 regulation을 통해 기업에서 security에 투자하도록 해야한다.

또한 security의 가치를 정략적으로 파악해야 투자를 해야할지에 대해서 기업이 제대로된 판단을 할 수 있기에 security를 정량적으로 분석하는 것이 매우 중요하다. 다만 아래와 같은 이유로 정량화하는 것이 매우 어렵다.

- 사이버 보안 위협의 정량화의 어려움

- 해커가 네트워크를 공격할 가능성을 예측하거나, 해커가 침해할 자산의 정확한 가치를 아는 것은 어렵다.

- 보안 위협은 본질적으로 불확실성과 복잡성을 수반하므로 예측하기 어려운 특성을 가진다.

- 산업 설문조사의 불일치 문제

- 보안 사고 데이터를 수집하는 산업 설문조사가 많이 존재하지만, 다음과 같은 이유로 일관성이 부족하다:

- 보안 사고를 정의하거나 범주화하는 데 표준이 없다.

- 공격 소스에 대한 의견 불일치가 존재한다.

- 응답자 간 선택 편향(Selection Bias)이 있다.

- 보안 사고 데이터를 수집하는 산업 설문조사가 많이 존재하지만, 다음과 같은 이유로 일관성이 부족하다:

- 의사결정에 필요한 데이터의 불확실성

- 공격의 발생률, 심각성, 손상 및 복구 비용, 보안 조치의 비용과 같은 의사결정에 유용한 데이터가 정확하지 않다.

- 이러한 데이터 부족은 보안 투자와 관련된 합리적 결정을 내리는 데 어려움을 유발한다.

Electrical Voting

전자투표는 현재 정말 떠오르고 있는 아주 중요하고 핫한 기술이다. 그러나 투표라는 사안의 중요도 때문에 조금의 보안적인 이슈도 허용이 되지 않기 때문에 아직 중요한 투표에서의 적용에는 어려움을 겪고 있다.

전자투표는 우선 일반 투표에서 지켜야하는 규칙은 당연히 지켜야하고 보안의 CIA관점에서 살펴보면 아래와 같다.

Confidentiality (기밀성)

- 투표자가 자신이 투표한 내용을 타인에게 드러내지 않도록 보호해야 한다.

- 이는 개인의 투표권을 보장하고 프라이버시를 유지하는 데 핵심적인 요소이다.

Integrity (무결성)

- 투표 과정에서 선택한 내용이 변경되지 않고 최종 결과에 반영되어야 한다.

- 투표는 정당한 유권자만이 할 수 있어야 하며, 투표가 조작되지 않고 정확히 집계되어야 한다.

- 투표지나 전산 집계 결과가 정직하게 반영되어야 한다.

Availability (가용성)

- 투표는 사전에 정해진 기간이나 선거일에 가능해야 하며, 그 시간 동안 투표 시스템이 가동되어야 한다.

- 시스템 장애나 기술적 문제로 인해 유권자가 투표 기회를 잃지 않도록 해야 한다.

Cyber Warfare

보편적으로 사이버 전쟁이라고 받아지는 경우는 많지만 아직 명확히 규정할 수 있는 규정이 없기에 조금은 모호한 부분이 있다. 대표적인 논의 사항을 살펴보자면 아래와 같은 내용들이 있겠다.

- When is an attack on cyber infrastructure considered an act of warfare?

- 사이버 인프라에 대한 공격이 전쟁 행위로 간주될 때는 무엇을 기준으로 판단해야 하는지에 대한 질문이다.

- 물리적 피해, 국가 안보 위협, 또는 경제적 혼란의 범위를 고려해야 한다.

- Is cyberspace different enough to be considered a separate domain for war, or is it much like any other domain (e.g., land, sea, or air)?

- 사이버 공간이 전통적인 전쟁 영역(육지, 바다, 공중)과 본질적으로 다른 점이 있는지 묻는다.

- 정보와 데이터 중심의 비물리적 특성을 전통적 전쟁 도메인과 비교할 필요가 있다.

- What are the different ways of thinking about cyber war offense and defense?

- 사이버 전쟁에서 공격과 방어를 어떻게 구분하고 접근할 것인지에 대한 논의이다.

- 공격은 침투와 혼란을 초래하고, 방어는 시스템 보호와 위협 탐지를 중점으로 한다.

- What are the benefits and risks of strategic cyber warfare and tactical cyber warfare?

- 전략적 사이버 전쟁과 전술적 사이버 전쟁의 장단점과 위험성을 논의한다.

- 전략적 접근은 장기적 목표와 국가적 영향에 중점을 두고, 전술적 접근은 특정 목표 달성을 위한 단기적 행동에 초점을 맞춘다.

첫번째 논의점 때문에 아래의 사례들을 사이버"전쟁"이었다고 규정할 수 있느냐는 논란의 여지가 있지만 사이버전쟁이라고 할 수 있는 가능성이 있는 대표적인 예시를 들자면 다음과 같다.

- Estonia (2007)

- 에스토니아 정부 웹사이트들이 러시아와의 정치적 갈등 이후 다수의 DDoS 공격으로 인해 마비되었다.

- 이는 사이버 전쟁의 초기 사례로 자주 언급되며, 국가 기반시설의 디지털 의존성을 드러낸 사건이다.

- Iran (Stuxnet Worm)

- Stuxnet 웜이 이란의 산업 제어 시스템에 감염되어 손상을 입혔다.

- 이 웜은 특정 컴퓨터 모델을 타겟으로 설계되었으며, 이는 사이버 무기의 정교함을 보여주는 사례이다.

- Israel and Syria (2007)

- 이스라엘의 전투기가 시리아 레이더 시스템을 교란하여 레이더 화면에 실제 미사일 대신 가짜 이미지를 띄웠다.

- 이는 사이버 공격이 물리적 전투에서 전략적 우위를 가져올 수 있음을 보여준다.

- Canada (2011)

- 캐나다 정부는 중국 서버에서 추적된 사이버 공격의 피해를 입었다고 발표했다.

- 이는 정부 기관의 민감한 정보가 얼마나 취약할 수 있는지를 강조한다.

- Russia(Now)

- 러시아 해커들이 NATO, 우크라이나 등 여러 국가의 정부 컴퓨터에 침입했다는 의혹이 있다.

- 이는 사이버 전쟁이 외교적, 군사적 긴장 속에서 도구로 사용될 수 있음을 보여준다.

'Univ. Study > Information Security' 카테고리의 다른 글

| 기말고사 대비 추가 개념정리(1) (3) | 2024.12.11 |

|---|---|

| 기말고사 대비 (2) | 2024.12.10 |

| Legal Issues and Ethics (2) | 2024.12.08 |

| Buffer-overflow attack lab (5) (0) | 2024.12.08 |

| Buffer-overflow attack lab (4) (0) | 2024.12.08 |